Le principe fondamental pour éliminer la dérive de configuration n’est pas de choisir un outil spécifique, mais d’imposer un modèle opérationnel rigide où le code source versionné est la source unique et non négociable de vérité.

- Les « hotfixes » manuels sont la cause principale de la dérive, créant un environnement instable et impossible à auditer.

- La véritable stabilité est atteinte grâce à l’infrastructure immuable, où les serveurs sont remplacés, jamais patchés.

Recommandation : Déplacez votre attention de la correction manuelle des serveurs divergents vers l’automatisation de l’application d’un état souhaité, défini exclusivement dans le code.

En tant que responsable d’infrastructure, vous avez probablement déjà ressenti cette sensation troublante : des serveurs de production, autrefois identiques, se comportent lentement et inexplicablement de manière différente. Cette divergence, connue sous le nom de dérive de configuration (configuration drift), est plus qu’un simple désagrément ; c’est une bombe à retardement au cœur de votre parc informatique. La réponse standard consiste en des correctifs manuels urgents, des patchs improvisés et une tentative désespérée de réconcilier la documentation avec la réalité. Ce cycle réactif ne fait cependant qu’approfondir le problème, ancrant des modifications non documentées et des vulnérabilités au cœur même de votre plateforme.

La sagesse populaire suggère d’adopter l’Infrastructure as Code (IaC), d’utiliser des outils comme Ansible ou Puppet, et d’améliorer la documentation. Bien que ce soient des composants de la solution, ils ne parviennent pas à traiter le problème fondamental : la discipline. Sans un modèle opérationnel strict, ces outils peuvent même créer un faux sentiment de sécurité. Le véritable chemin vers la stabilité est plus radical. Il consiste à remettre en question la pratique même de modification d’un serveur en cours d’exécution et à embrasser une philosophie où le seul changement valide est celui qui provient d’un dépôt versionné et revu par des pairs.

Cet article ne proposera pas une simple comparaison d’outils. Au lieu de cela, il fournit un cadre stratégique pour éliminer définitivement la dérive. Nous explorerons pourquoi les modifications manuelles sont si destructrices, comment construire un système immuable et comment créer un environnement auditable qui offre une visibilité et un contrôle complets. L’objectif est de passer d’un état de lutte constante contre les incendies à une stabilité technique prévisible.

Sommaire : Comment détecter et corriger la dérive de configuration avant qu’elle ne provoque une panne ?

- Pourquoi les « hotfixes » manuels sont-ils le tueur silencieux de la stabilité de la plateforme ?

- Comment arrêter définitivement la dérive en ne patchant jamais un serveur en production ?

- Puppet vs Ansible : Quelle approche détecte la dérive le plus rapidement ?

- Le fossé documentaire qui vous laisse avec des serveurs que personne ne comprend

- Comment prouver aux auditeurs qu’aucun changement non autorisé n’a eu lieu ?

- L’erreur de configuration de cluster qui corrompt les données lors d’un basculement

- L’erreur de configuration qui rend votre base d’actifs fausse à 50 %

- Comment obtenir une visibilité et un contrôle total sur votre parc informatique ?

Pourquoi les « hotfixes » manuels sont-ils le tueur silencieux de la stabilité de la plateforme ?

Un « hotfix » (correctif à chaud) est souvent perçu comme un mal nécessaire : une intervention directe et rapide sur un serveur de production pour résoudre un problème urgent. Bien que l’intention soit de rétablir le service, le résultat est le premier pas vers un chaos systémique. Chaque modification manuelle, aussi petite soit-elle, introduit un écart non documenté entre l’état réel du serveur et son état prévu et documenté. C’est la genèse de la dérive de configuration. Au début, ces changements sont mémorisés, peut-être notés dans un ticket. Mais avec le temps, à mesure que les membres de l’équipe changent et que la mémoire s’efface, le serveur devient un artefact unique et fragile. Personne ne sait exactement pourquoi il est configuré ainsi, on sait seulement qu’il « fonctionne » et que le modifier est risqué.

Cela crée un système fragile où la stabilité repose sur la chance et la mémoire institutionnelle plutôt que sur l’ingénierie. Le problème est généralisé ; le rapport 2024 State of Infrastructure as Code de Firefly révèle que 20 % des répondants déclarent ne pas pouvoir détecter la dérive, ce qui signifie qu’ils sont aveugles à l’instabilité qui s’insinue dans leurs systèmes. Ces serveurs non gérés deviennent un risque de sécurité majeur, car ils peuvent manquer des correctifs critiques appliqués à l’image standard du serveur, les laissant vulnérables aux exploits.

Étude de cas : L’effet domino d’une mise à jour mineure

L’impact réel d’une telle fragilité a été démontré de manière frappante par la panne CrowdStrike Falcon le 19 juillet 2024. Une mise à jour défectueuse, un changement apparemment mineur, a déclenché une défaillance en cascade qui a affecté environ 8,5 millions de systèmes dans le monde. Cet événement, décrit comme l’une des plus grandes pannes de l’histoire de l’informatique, a causé des dommages estimés à 10 milliards de dollars. Il sert de rappel catastrophique que dans un système complexe et interconnecté, un seul changement mal géré peut avoir des conséquences dévastatrices et de grande envergure. Chaque hotfix manuel est un coup de dés avec un potentiel de désastre similaire, bien qu’à plus petite échelle.

En fin de compte, un système qui repose sur des hotfixes n’est pas un système stable. C’est un système en état de décomposition constante, où chaque intervention manuelle érode la prévisibilité et augmente les risques. La seule façon de gagner cette bataille est de changer les règles d’engagement et de faire des corrections manuelles une pratique obsolète.

Comment arrêter définitivement la dérive en ne patchant jamais un serveur en production ?

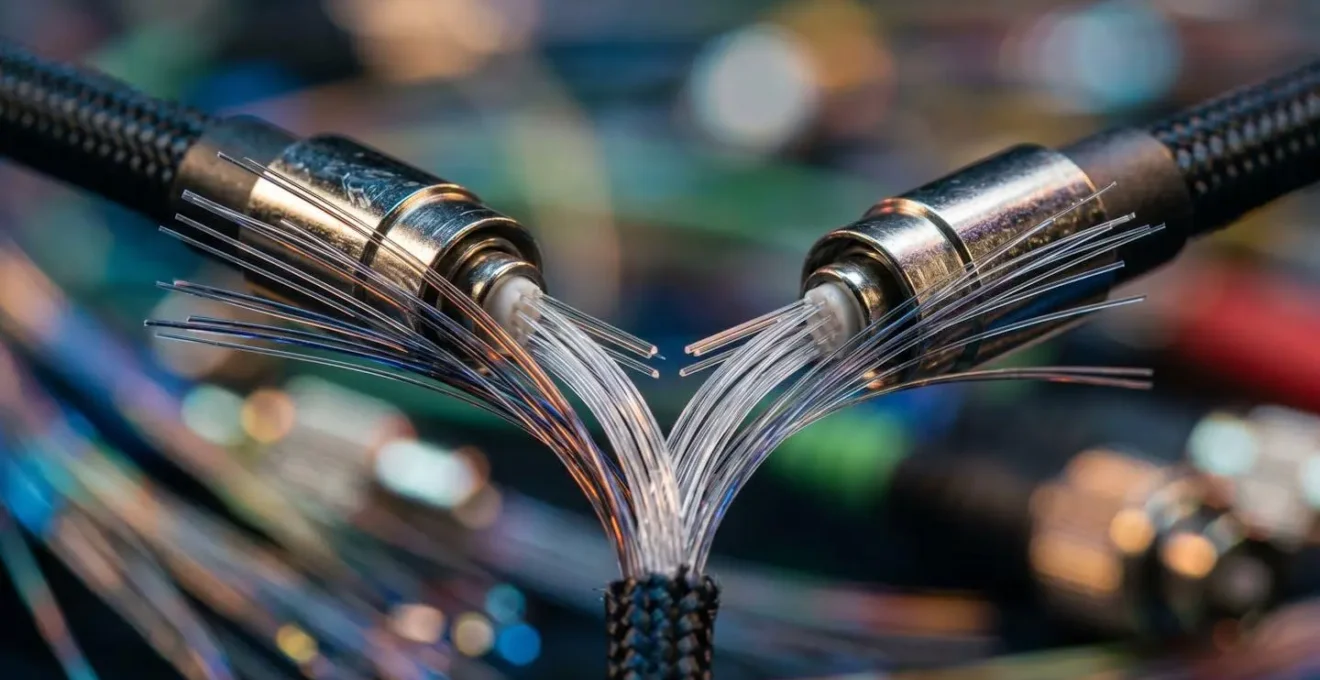

Le moyen le plus efficace d’éliminer la dérive de configuration est d’adopter un principe qui semble radical au premier abord : ne jamais modifier un serveur après son déploiement. Ce concept est le fondement de l’« infrastructure immuable ». Au lieu de vous connecter à un serveur en cours d’exécution pour appliquer un patch, mettre à jour un fichier de configuration ou installer un nouveau logiciel, vous traitez l’intégralité du serveur comme une unité unique et jetable. Lorsqu’un changement est nécessaire, vous ne réparez pas l’ancien serveur ; vous le détruisez et le remplacez par un nouveau, construit à partir d’une image mise à jour et versionnée.

Cette approche modifie fondamentalement le modèle opérationnel. Les serveurs ne sont plus des entités uniques, façonnées à la main, qu’il faut entretenir. Ce sont des instances éphémères et identiques provisionnées à partir d’une « image de référence » (golden image) qui contient le système d’exploitation, les applications et toutes les configurations nécessaires. Cette image devient la source unique de vérité. Comme les instances en cours d’exécution ne sont jamais modifiées, il n’y a aucune possibilité de dérive. L’état de la production est garanti correspondre à l’état défini dans le dépôt d’images.

Cette philosophie a été parfaitement articulée par une voix de premier plan dans le développement logiciel. Comme l’indique Martin Fowler dans ses écrits sur le sujet :

Un serveur immuable est la conclusion logique de cette approche : un serveur qui, une fois déployé, n’est jamais modifié, mais simplement remplacé par une nouvelle instance mise à jour.

– Martin Fowler, Infrastructure Patterns

L’adoption de l’immuabilité transforme le dépannage et les rollbacks. Au lieu de déboguer un serveur potentiellement compromis, vous le remplacez simplement par une instance fraîche. Si une nouvelle version introduit un problème, revenir en arrière est aussi simple que de déployer l’image précédente connue comme stable. Cela rend les déploiements plus sûrs, plus rapides et infiniment plus prévisibles. C’est la solution définitive au problème de la dérive de configuration.

Puppet vs Ansible : Quelle approche détecte la dérive le plus rapidement ?

Lorsqu’on discute de gestion de configuration, le débat se concentre souvent sur des outils comme Puppet et Ansible. Bien que les deux visent à imposer un état souhaité, leurs philosophies sous-jacentes dictent la rapidité et l’efficacité avec lesquelles ils peuvent détecter et corriger la dérive. Comprendre cette différence est essentiel pour construire un modèle opérationnel robuste. Il ne s’agit pas de savoir quel outil est le « meilleur », mais quel modèle d’application s’aligne le mieux avec votre stratégie de stabilité.

Puppet fonctionne sur un modèle déclaratif, piloté par un modèle et à application continue. Il utilise un agent qui s’exécute en continu sur chaque nœud géré. Cet agent interroge périodiquement un maître Puppet central pour récupérer le dernier « catalogue » de configuration, qui définit l’état souhaité du serveur. L’agent compare ensuite continuellement l’état réel du serveur à ce catalogue. S’il détecte une déviation — une permission de fichier modifiée, un service arrêté — il la corrige automatiquement, forçant le serveur à revenir à son état déclaré. Cela offre une garde constante et vigilante contre la dérive. L’avantage est une détection quasi instantanée et une remédiation automatique.

Ansible, en revanche, est généralement utilisé dans un modèle procédural, sans agent et basé sur le « push ». Il ne nécessite pas d’agent persistant sur les nœuds gérés. Au lieu de cela, un serveur de contrôle central se connecte aux nœuds (généralement via SSH) et exécute un « playbook » de tâches dans un ordre spécifique. C’est excellent pour l’orchestration et le provisionnement initial. Pour détecter la dérive avec Ansible, vous devez exécuter explicitement un playbook qui vérifie l’état du système. Cette vérification n’est pas continue ; elle n’a lieu que lorsqu’un opérateur ou une tâche planifiée l’initie. Bien que vous puissiez exécuter ces vérifications fréquemment, il y aura toujours une fenêtre entre les exécutions où une dérive peut se produire et passer inaperçue.

En substance, Puppet est comme un thermostat, surveillant et ajustant constamment pour maintenir une température définie. Ansible est comme quelqu’un qui vérifie le thermostat et l’ajuste manuellement toutes les heures. Les deux peuvent atteindre l’objectif, mais le modèle continu basé sur un agent de Puppet est intrinsèquement conçu pour capturer et corriger la dérive plus rapidement et automatiquement que le modèle périodique basé sur le push d’Ansible. Le choix dépend de savoir si votre priorité est l’application constante d’un état ou l’exécution procédurale.

Le fossé documentaire qui vous laisse avec des serveurs que personne ne comprend

Même avec l’adoption de l’Infrastructure as Code (IaC), un fossé dangereux peut apparaître entre le code et la réalité. La promesse de l’IaC est que le code lui-même devient la documentation — un plan parfait et lisible par machine de l’infrastructure. Cependant, cette promesse ne tient que si l’IaC est la source de vérité exclusive et qu’elle est méticuleusement entretenue. Lorsque les modifications manuelles sont autorisées, ou lorsque le code lui-même est mal géré, vous créez une nouvelle forme de dérive : la dérive documentaire. Le dépôt dit une chose, mais l’environnement réel en reflète une autre, vous laissant avec des serveurs « schizophrènes » que personne ne comprend vraiment.

Ce problème est aggravé lorsque les modèles IaC eux-mêmes sont défectueux. Le code est censé être la documentation définitive, mais que se passe-t-il si cette documentation est fausse dès le départ ? Un rapport récent donne un avertissement clair à ce sujet. Une analyse de vulnérabilité montre que plus de 60 % des modèles IaC examinés contiennent des erreurs de configuration. Cela signifie que plus de la moitié du temps, la « documentation vivante » intègre des erreurs, des vulnérabilités ou des paramètres non conformes directement dans l’infrastructure dès le moment de sa création. Sans validation et révision rigoureuses, l’IaC peut accélérer le déploiement de systèmes défectueux à grande échelle.

La solution n’est pas d’abandonner l’IaC, mais d’imposer une discipline opérationnelle stricte autour de celle-ci. Le dépôt versionné doit être traité comme sacré. Aucun changement, aussi minime ou urgent soit-il, ne doit être effectué directement sur l’environnement. Chaque modification doit passer par un processus formel : une modification du code dans une branche de fonctionnalité, une « pull request » qui déclenche des tests automatisés et des vérifications de conformité, et une revue par les pairs avant de pouvoir être fusionnée et déployée. Ce processus garantit que le code — la documentation — est toujours le reflet fidèle de l’état réel, et qu’il a été vérifié pour sa justesse et sa sécurité.

Cela comble le fossé documentaire en créant une piste d’audit complète et vérifiable. L’historique Git devient le registre définitif de qui a changé quoi, quand et pourquoi, offrant un niveau de compréhension et de responsabilité inégalé pour l’état de votre infrastructure.

Comment prouver aux auditeurs qu’aucun changement non autorisé n’a eu lieu ?

Pour toute organisation soumise à des conformités réglementaires (comme SOC 2, ISO 27001 ou PCI DSS), prouver qu’aucun changement non autorisé n’a eu lieu dans l’environnement de production est une exigence critique et non négociable. Traditionnellement, cela impliquait un processus fastidieux consistant à passer au peigne fin des journaux disparates, des tickets de gestion du changement et des rapports d’accès — un effort de détective chronophage et sujet aux erreurs. La question simple d’un auditeur : « Comment pouvez-vous être sûr que ce serveur n’a pas été modifié depuis son dernier changement approuvé ? » peut déclencher des semaines de travail. C’est là qu’un modèle opérationnel discipliné, piloté par le code, devient un superpouvoir.

La réponse réside dans l’adoption d’un workflow GitOps. Le GitOps étend les principes de l’IaC en faisant d’un dépôt Git la source unique de vérité et le mécanisme de contrôle central pour tout le cycle de vie de l’infrastructure. Tout changement dans l’environnement réel — qu’il s’agisse d’une mise à jour de configuration, d’un déploiement d’application ou d’un correctif de sécurité — doit provenir d’un « commit » dans ce dépôt. Ce commit déclenche un pipeline automatisé qui applique le changement. L’accès manuel direct aux systèmes de production est interdit et, idéalement, techniquement empêché.

Cette approche fournit par défaut une piste d’audit immuable, chronologique et entièrement attribuable. Au lieu de chasser des logs, vous montrez simplement l’historique Git à l’auditeur. Chaque hash de commit est un identifiant unique pour un état spécifique du système. La pull request associée à ce commit contient :

- Quoi a été modifié (le diff du code).

- Pourquoi cela a été modifié (la description de la pull request).

- Qui a approuvé le changement (les réviseurs requis).

- Quand cela a été déployé (l’horodatage de la fusion).

L’erreur de configuration de cluster qui corrompt les données lors d’un basculement

Les clusters haute disponibilité sont le socle des services critiques, conçus pour assurer un fonctionnement continu face aux pannes matérielles ou logicielles. Cependant, leur complexité est un terrain fertile pour une dérive de configuration subtile qui peut avoir des conséquences catastrophiques. L’un des scénarios les plus dangereux est l’événement « split-brain », où une partition réseau fait perdre la communication aux nœuds du cluster, amenant chacun à croire qu’il est le seul maître actif. Si le système n’est pas configuré correctement pour gérer cela, les deux côtés du cluster peuvent commencer à écrire indépendamment sur le stockage de données partagé, entraînant une corruption de données irréversible.

La cause profonde d’une telle défaillance catastrophique est souvent une erreur de configuration apparemment mineure qui a dérivé de l’état testé et validé. Il peut s’agir d’une valeur de délai d’attente incorrecte pour le mécanisme de « heartbeat », d’un agent de fencing mal configuré qui ne parvient pas à éteindre le nœud défaillant, ou d’une modification des ACL réseau qui bloque par inadvertance la communication du cluster. Ce ne sont pas des erreurs qui provoquent des pannes immédiates ; elles restent dormantes, attendant une condition de défaillance spécifique — l’événement de basculement — pour se déclencher.

Ce risque est amplifié par les erreurs de configuration d’identité et d’accès. Un nœud de basculement peut être provisionné avec un rôle ou un compte de service obsolète qui n’a pas les permissions nécessaires pour prendre le contrôle d’une ressource, provoquant le blocage du basculement. Pire encore, il pourrait être provisionné avec des privilèges excessifs. L’analyse de sécurité de DataStackHub révèle que 64 % des violations de cloud impliquent un mauvais usage de l’identité, une escalade de privilèges ou un vol d’identifiants. Un nœud de cluster mal configuré qui devient actif avec des privilèges élevés lors d’un basculement chaotique est une cible de choix pour l’exploitation.

Prévenir cela nécessite une cohérence absolue entre tous les nœuds du cluster, et entre le cluster et son environnement sous-jacent. La configuration du quorum, du fencing et des chemins réseau doit être définie comme du code et appliquée sans relâche. Toute déviation, aussi triviale soit-elle, doit être traitée comme une alerte critique et corrigée immédiatement en redéployant le nœud à partir de la définition versionnée connue, et non en modifiant manuellement un fichier.

L’erreur de configuration qui rend votre base d’actifs fausse à 50 %

Une base de données de gestion de configuration (CMDB) ou un inventaire d’actifs est censé être la source de vérité définitive pour le parc informatique d’une organisation. Elle devrait fournir une image complète, précise et à jour de chaque serveur, application et équipement réseau. En réalité, pour de nombreuses organisations, la CMDB est chroniquement obsolète et notoirement inexacte. Lorsque les données d’actifs sont alimentées par des processus manuels, des scripts exécutés par intermittence ou des outils de découverte mal intégrés, la base de données dérive rapidement de la réalité du terrain. Cela la rend effectivement inutile pour la conformité de sécurité, l’audit financier ou la planification opérationnelle.

Le principal coupable est la dépendance à des processus manuels ou semi-automatisés pour suivre les actifs. Un administrateur lance une nouvelle machine virtuelle pour un test rapide et oublie de l’enregistrer. Un serveur est déclassé, mais l’entrée dans la CMDB n’est jamais supprimée. Ce problème est exacerbé dans les environnements cloud dynamiques où les ressources sont provisionnées et détruites à un rythme rapide. Les organisations qui s’accrochent à ces méthodes obsolètes paient un prix élevé ; les données sur la vulnérabilité des infrastructures montrent que les organisations utilisant une gestion de configuration manuelle sont deux fois plus susceptibles de subir des incidents d’exposition répétés, souvent parce qu’elles ignorent l’existence d’actifs de « shadow IT » vulnérables.

La seule façon de créer une base de données d’actifs précise est de faire de son alimentation un sous-produit automatisé du processus de déploiement d’infrastructure lui-même. Lorsque l’Infrastructure as Code est le *seul* moyen de provisionner une ressource, l’acte d’exécuter `terraform apply` ou de déployer un stack CloudFormation devrait également déclencher une mise à jour de la base de données d’actifs via un appel API. Le pipeline IaC devient le gardien de la CMDB. Rien n’existe dans l’environnement qui n’ait été d’abord défini dans le code et, par extension, enregistré dans l’inventaire.

Cette approche automatisée et pilotée par le code garantit que la base de données d’actifs est toujours exacte à 100 %, car elle reflète directement l’« état souhaité » que l’automatisation impose dans l’environnement réel. Cela transforme la CMDB d’un document historique en un tableau de bord fiable et en temps réel de l’ensemble du parc informatique.

Plan d’action : Implémenter la détection et la correction automatisées de la dérive

- Vérifications des écarts d’état : Utilisez régulièrement des outils comme `terraform plan` de Terraform ou des services tels que les règles AWS Config pour identifier par programme tout écart entre l’état souhaité (votre code) et l’état réel de votre infrastructure.

- Workflows de retour à l’état initial automatisés : Si une dérive est détectée, un workflow automatisé doit être déclenché. Cela pourrait envoyer une alerte, mais pour une véritable mise en application, cela devrait déclencher un script IaC pour ramener immédiatement l’infrastructure à son état défini.

- Intégrer la Policy as Code (PaC) : Intégrez la conformité dans vos pratiques IaC dès le départ. Utilisez des outils comme Open Policy Agent, Azure Policy ou AWS Config pour appliquer des règles de sécurité, de coût et de normes opérationnelles avant même que les ressources ne soient provisionnées.

- Gestion centralisée de l’état : Assurez-vous que les fichiers d’état Terraform (state files) ou les informations d’état équivalentes sont stockés de manière centrale et sécurisée, avec des mécanismes de verrouillage pour éviter les exécutions conflictuelles.

- Déploiements immuables : Pour les charges de travail critiques, passez à un modèle immuable. Au lieu de corriger une ressource ayant dérivé, le workflow automatisé doit terminer la ressource non conforme et en déployer une nouvelle, conforme, à partir de l’image de référence.

Points clés à retenir

- La dérive de configuration est un résultat inévitable de tout système qui autorise des modifications manuelles et non documentées dans les environnements de production.

- La solution la plus robuste est l’infrastructure immuable, où les serveurs déployés ne sont jamais modifiés, mais remplacés par de nouvelles instances à partir d’une image de référence versionnée.

- Un workflow GitOps, où tous les changements sont gérés via un dépôt versionné, fournit une piste d’audit complète et vérifiable, répondant aux exigences opérationnelles et de conformité.

Comment obtenir une visibilité et un contrôle total sur votre parc informatique ?

Obtenir une visibilité et un contrôle complets sur un parc informatique complexe est l’objectif ultime de tout gestionnaire d’infrastructure. C’est un état où vous pouvez répondre à n’importe quelle question sur votre environnement — ce qui fonctionne, comment c’est configuré, qui l’a changé et quand — avec une confiance totale et des données vérifiables. Cet état n’est pas atteint en achetant un seul outil magique ou en créant davantage de feuilles de calcul. C’est le résultat final d’un changement délibéré et discipliné de philosophie opérationnelle, passant d’un modèle réactif et manuel à un modèle proactif et piloté par le code.

Le voyage commence par l’intégration du fait que chaque instance de dérive de configuration, chaque incident de sécurité dû à une mauvaise configuration et chaque audit raté est le symptôme d’une cause unique : le changement non contrôlé. L’ampleur de ce défi est immense, avec un rapport 2024 de Check Point notant que 82 % des entreprises ont connu des incidents de sécurité dus à des erreurs de configuration cloud. La solution est d’établir un système où le seul changement admissible est celui qui est défini, révisé et versionné dans un dépôt de code central.

Ce cadre — englobant l’Infrastructure as Code, l’immuabilité et un workflow GitOps — élimine systématiquement les sources de dérive et d’incertitude. Il transforme votre infrastructure, d’une collection d’artefacts fragiles et uniques, en une plateforme résiliente, prévisible et auditable. La visibilité n’est plus un exercice de détective mais une simple requête dans un dépôt. Le contrôle ne consiste plus à restreindre l’accès mais à imposer un processus de changement rigoureux et automatisé.

L’investissement dans ce modèle opérationnel est important, mais le retour est profond. Il réduit le risque de pannes coûteuses, renforce la posture de sécurité et simplifie la conformité. À mesure que les organisations continuent de migrer vers des environnements plus complexes et dynamiques, ce niveau de discipline n’est plus une simple bonne pratique ; c’est une exigence fondamentale pour la survie et le succès. En effet, l’importance croissante de cette discipline se reflète dans les tendances du marché, le marché de la gestion de configuration devant passer de 3,35 milliards de dollars en 2026 à 9,22 milliards de dollars d’ici 2032.

En mettant en œuvre ces principes, vous pouvez transformer votre infrastructure d’une source de risque et d’anxiété en une base stable, prévisible et résiliente pour votre entreprise. La prochaine étape logique est de commencer à évaluer vos processus actuels et d’identifier le premier changement, même minime, que vous pouvez gérer via un pipeline entièrement piloté par le code et auditable.